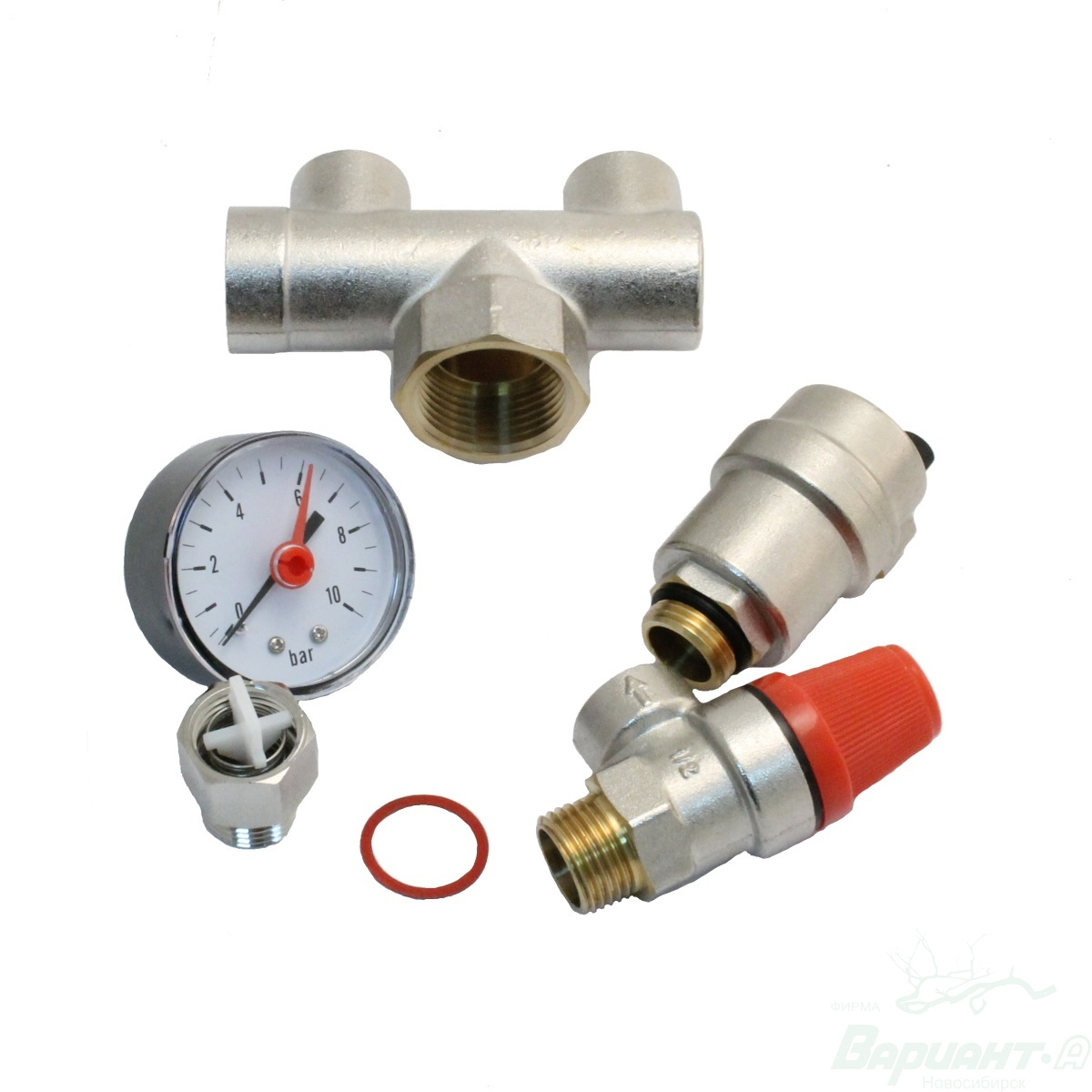

Группа безопасности комплект К, подключение 1/2" FLAMCO. Код 24264

Получить подробную информацию о ценах, а также приобрести программное обеспечение от компании Лаборатория Касперского вы можете по e-mail sales csoft. Kaspersky Password Manager поддерживает работу только с битными приложениями и браузерами. Группа компаний CSoft предлагает комплексные решения для автоматизации производства.

копия.jpg)

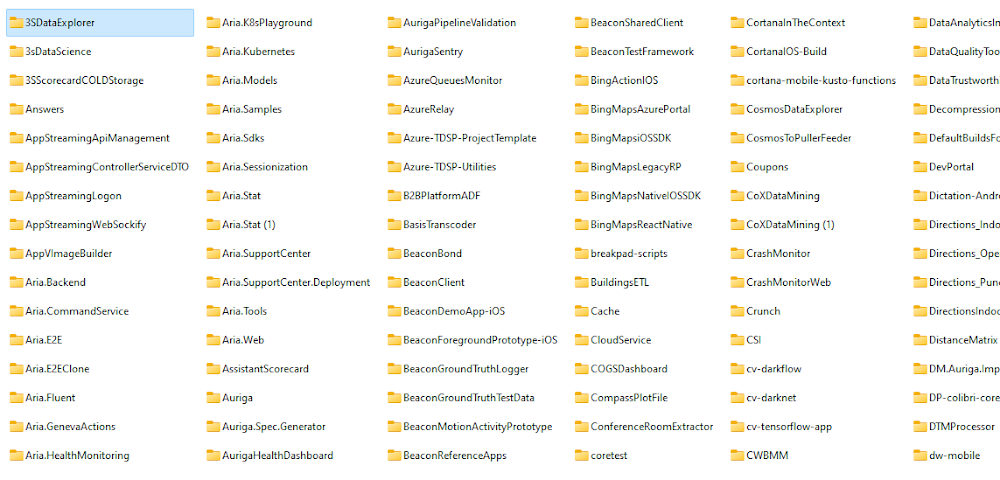

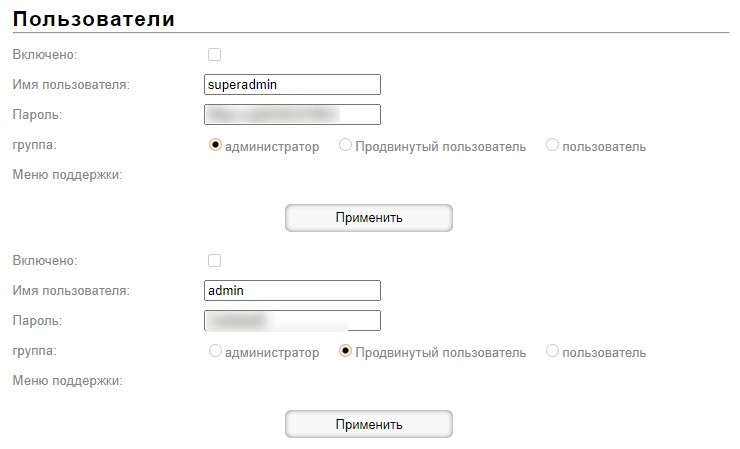

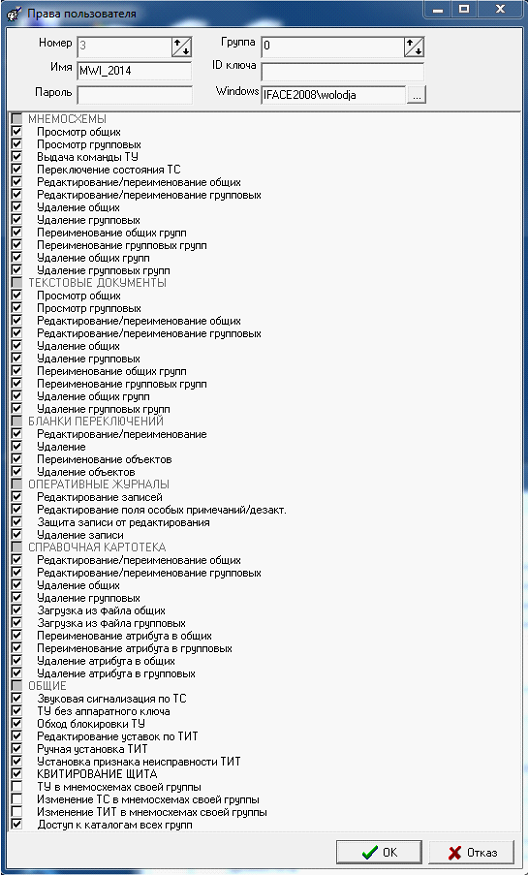

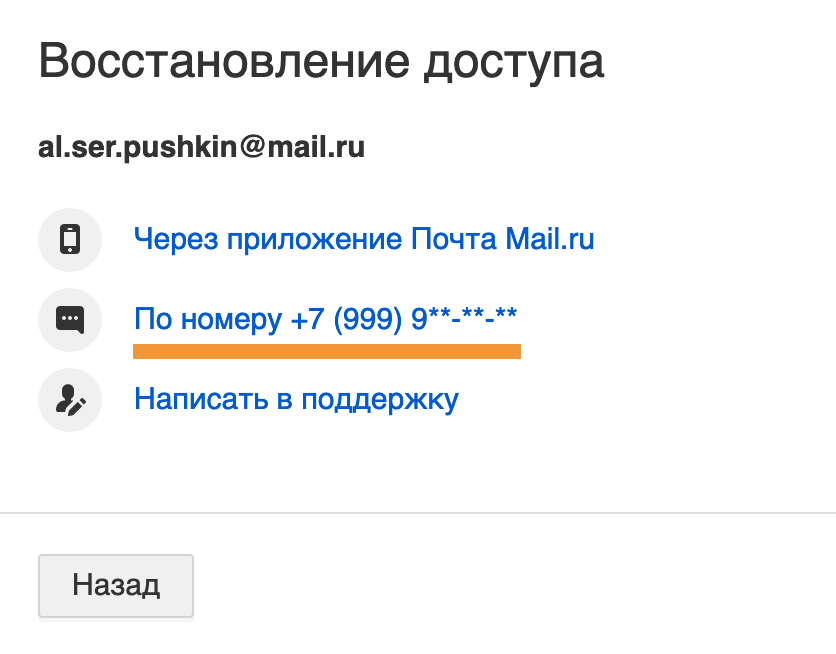

Базовый контроль доступа в Linux прост и не предлагает большого выбора настроек. Некоторые инструменты обеспечивают расширенный набор возможностей, подробнее см. Под пользователем понимается любой, кто работает с компьютером. Как правило, для каждого пользователя в системе создаётся отдельный аккаунт, которому присваивается специальное имя.

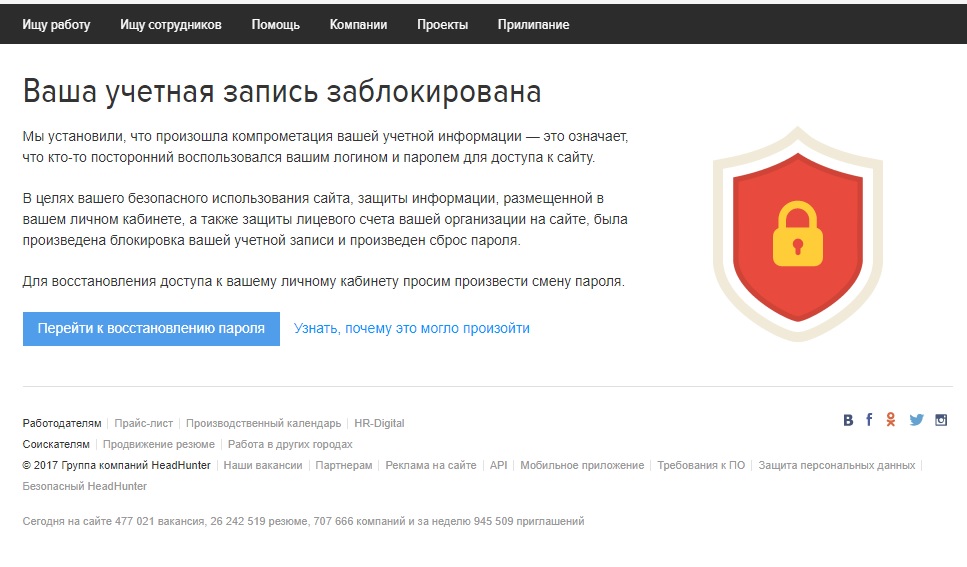

Мы используем файлы cookies. Продолжая пользоваться сайтом, вы соглашаетесь с этим. Узнать больше о cookies На информационном ресурсе применяются рекомендательные технологии.